在当今建筑智能化高速发展的时代,楼宇自动化系统、环境控制、安防监控等工控设备已深度融入日常生活与工业生产。其安全性却常常被忽视。本文旨在通过一次模拟演示,揭示从外网渗透至内网,最终控制关键建筑智能化设备的攻击路径,以敲响安全警钟。

第一阶段:外网侦察与初始突破

攻击往往始于看似无害的信息搜集。攻击者首先利用公开资源(如公司官网、社交媒体、招聘信息)或网络空间测绘工具(如Shodan、Zoomeye),搜索暴露在互联网上的建筑管理系统(BMS)维护端口、远程访问入口(如VPN、RDP)或未妥善保护的物联网设备网关。一个弱口令(如默认密码admin/admin)、一个未修复的已知漏洞(如某品牌控制器旧版本固件漏洞),或是一封精心伪装的钓鱼邮件,都可能成为撕开外围防线的突破口。

第二阶段:内网横向移动与权限提升

一旦进入网络外围(如DMZ区或某个跳板机),攻击者便转向内网渗透。他们利用内网扫描工具,探测存活主机、开放端口及服务,绘制内网拓扑。攻击目标直指运行关键控制逻辑的服务器(如SCADA服务器、BACnet服务器)或工程师站。通过漏洞利用(如永恒之蓝类漏洞)、口令爆破(攻击者常发现内网多设备使用相同弱口令)或中间人攻击,攻击者逐步提升权限,从一个普通用户账户,最终可能获取到系统管理员或域控权限,从而掌控内网大部分区域。

第三阶段:定位与控制智能化终端设备

在掌控足够权限后,攻击者开始搜寻并定位最终的物理控制设备。这些设备可能包括:

- 环境控制系统:如HVAC(暖通空调)控制器,攻击者可篡改温度、湿度设定,甚至关闭系统,影响室内环境与设备运行。

- 照明与能源管理系统:可恶意开关灯光、调节亮度,或切断部分区域供电。

- 安防与门禁系统:可篡改门锁状态、禁用监控摄像头或伪造警报,造成安全真空或混乱。

- 电梯与消防系统:这是最危险的一环,理论上攻击可能干扰电梯运行或误启动消防喷淋,直接威胁人身安全与财产安全。

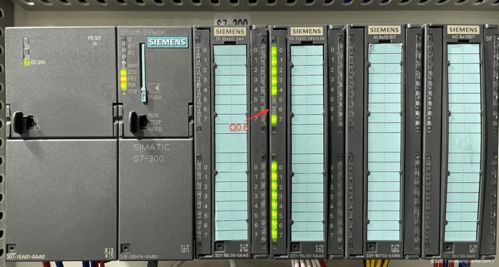

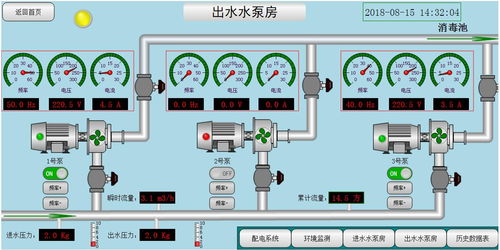

攻击者通常通过控制上位机软件、直接向控制器(如PLC、DDC)发送恶意指令(利用Modbus、BACnet等工控协议),或刷入恶意固件来实现控制。

演示模拟结果与潜在危害

在模拟环境中,攻击者成功从外网渗透,最终向内网一台控制楼宇照明的PLC发送了关闭指令,导致模拟楼层的灯光全部熄灭。这看似微小的扰动,在现实中可能意味着:

- 运营中断:影响商场、办公楼、医院的正常运营,造成经济损失与秩序混乱。

- 数据泄露:控制系统可能存储建筑布局、人员流动等敏感数据。

- 安全风险:对安防、消防系统的破坏可能引发严重安全事故。

- 物理损坏:持续异常的指令可能导致暖通、电力设备过载或损坏。

防御建议与反思

本次演示凸显了“连接即风险”。为筑牢防线,建议:

- 网络隔离:严格划分网络区域,确保工控网络与办公网、互联网物理或逻辑隔离,禁用非必要的远程访问。

- 最小权限与强认证:为所有账户和设备实施最小权限原则,强制使用强密码并定期更换,启用多因素认证。

- 补丁与资产管理:及时更新系统和设备固件,建立完整的资产清单,清楚知晓每一个联网设备的状况。

- 协议安全与监控:对工控协议通信进行加密与完整性校验,部署专业工控安全审计与入侵检测系统(IDS),实时监测异常流量与指令。

- 安全意识培训:定期对运维人员和员工进行安全意识教育,防范社会工程学攻击。

建筑智能化带来了便利与高效,但其底层控制系统的安全性不容有失。本次模拟入侵演示并非危言耸听,而是希望唤起各方对工控安全的重视,将安全防护贯穿于系统设计、建设、运维的全生命周期,防患于未然。